El hecho de que muchos juegos en línea se basan en compras dentro de la plataforma es la razón detrás de la gran cantidad de ataques cibernéticos contra la industria de los videojuegos. Debido al uso de la moneda del juego y las subsiguientes micro-transacciones, los actores maliciosos se han acercado a esta industria en una fiebre del oro para comprometer las cuentas de los usuarios para poder robar estos pagos.

Al emplear una amplia gama de sofisticados métodos de intrusión en su búsqueda por explotar a los jugadores, los piratas informáticos están ganando ventaja contra las empresas de juegos de todo el mundo.

Más de 40,000 dólares a la semana están siendo robados por ciberdelincuentes que ingresan a las cuentas de los videojuegos, especialmente de títulos populares como Fortnite, Roblox y Minecraft. Esos juegos se encuentran entre las más lucrativas de todas las cuentas del mercado negro que se compran y venden en la darkweb, que se ha convertido en una industria del mercado negro de mil millones de dólares al año.

Hasta mayo de 2020, Fortnite ha acumulado 350 millones de jugadores. Solo las versiones móviles de Roblox se han descargado 290 millones de veces entre dispositivos Android y Apple, y las ventas de Minecraft alcanzan los 200 millones.

Miles de millones de jugadores, miles de millones de objetivos potenciales

Hay alrededor de 2.700 millones de jugadores en todo el mundo. Según las estimaciones del mercado, la industria de los videojuegos pronostica que el mercado de este año generará un ingreso de 159.3 mil millones de dólares, un aumento del 9.3% de los 120.1 mil millones de dólares registrados en 2019, y los expertos pronostican que el mercado de los videojuegos se disparará a la friolera de 196 mil millones de dólares para el año 2022. A medida que los ciberataques continúan llegando, las empresas de videojuegos no han tenido éxito en mitigar los ataques, ya que las cuentas de los usuarios continúan siendo comprometidas por intrusos ambiciosos que roban una estimación aproximada de entre seis y siete cifras cada año en ganancias ilícitas.

A principios de este año, los piratas informáticos irrumpieron en 160.000 cuentas de identificación de Nintendo. El ataque llevó a la empresa a reevaluar la forma en que los usuarios inician sesión y a restablecer las contraseñas de las cuentas comprometidas.

Los fondos asociados con muchas de las cuentas de usuario también se vieron comprometidos y se utilizaron para realizar compras no autorizadas en el juego. Se expuso información personal del usuario. Los intrusos accedieron y utilizaron ilegalmente servicios de pago como PayPal y tarjetas de crédito para realizar compras en la plataforma de juegos de Nintendo.

Gravity, una compañía de videojuegos de Corea del Sur popular por el título “Ragnarok”, también se encontraba entre la última serie de ataques de piratería realizados por un notorio grupo de hackers conocido como Winnti Group. Se cree que Winnti es un grupo de ciberespionaje patrocinado por el Estado chino y operado por el Ministerio de Seguridad del Estado, que es la rama de inteligencia de China.

Sin embargo, no solo los hackers ingresan a las cuentas de los usuarios para robar su información personal y de pago, sino también para lavar dinero a través de las monedas del juego.

A medida que los ciberataques continúan llegando, las empresas de videojuegos no han tenido éxito en mitigar los ataques, ya que las cuentas de los usuarios continúan siendo comprometidas por intrusos ambiciosos que roban una estimación aproximada de entre seis y siete cifras cada año en ganancias ilícitas.

A principios de este año, los piratas informáticos irrumpieron en 160.000 cuentas de identificación de Nintendo. El ataque llevó a la empresa a reevaluar la forma en que los usuarios inician sesión y a restablecer las contraseñas de las cuentas comprometidas.

Los fondos asociados con muchas de las cuentas de usuario también se vieron comprometidos y se utilizaron para realizar compras no autorizadas en el juego. Se expuso información personal del usuario. Los intrusos accedieron y utilizaron ilegalmente servicios de pago como PayPal y tarjetas de crédito para realizar compras en la plataforma de juegos de Nintendo.

Gravity, una compañía de videojuegos de Corea del Sur popular por el título “Ragnarok”, también se encontraba entre la última serie de ataques de piratería realizados por un notorio grupo de hackers conocido como Winnti Group. Se cree que Winnti es un grupo de ciberespionaje patrocinado por el Estado chino y operado por el Ministerio de Seguridad del Estado, que es la rama de inteligencia de China.

Sin embargo, no solo los hackers ingresan a las cuentas de los usuarios para robar su información personal y de pago, sino también para lavar dinero a través de las monedas del juego.

Convertir dinero robado en monedas y artículos del juego

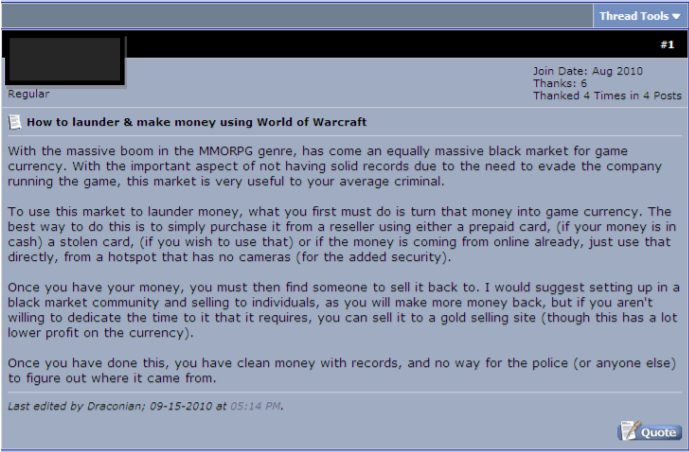

A medida que la popularidad de las compras en el juego continúa proliferando y expandiendo la economía del juego, los ladrones cibernéticos continúan manipulándola para lavar el botín de sus otras empresas criminales. La firma de inteligencia cibernética Sixgill y The Independent llevaron a cabo una investigación colaborativa sobre el uso criminal de Fortnite V-bucks, la moneda del juego que se puede gastar para comprar artículos. Según sus hallazgos, los ciberdelincuentes usan los datos de tarjetas de crédito robadas para comprar V-bucks en la tienda oficial de Fortnite, después de lo cual venden V-bucks a un precio con descuento a los jugadores, “limpiando” los fondos. Existen varios foros web en línea donde los usuarios discuten cómo aprovechar los juegos multijugador para lavar dinero robado. En la discusión del tema se incluyó cómo lavar moneda asociada con Clash of Clans y World of Warcraft.

“Por ejemplo, si el ciberdelincuente utilizó un ladrón de información o un RAT para piratear la cuenta de un jugador, entonces el ciberdelincuente puede saquear esa cuenta para obtener otras credenciales o información personal, que se puede vender a otros ciberdelincuentes. Los ciberdelincuentes también pueden mantener el control del sistema pirateado y utilizarlo con fines maliciosos, como ataques DDoS, robo de identidad o fraude, e incluso para la ingeniería social”.Hablando sobre los actores maliciosos que usan monedas y elementos del juego, Mike McGuire, profesor principal de criminología en la Universidad de Surrey, dijo:

“Las monedas de juego y los artículos que se pueden convertir y mover fácilmente a través de las fronteras ofrecen una perspectiva atractiva para los ciberdelincuentes. Esta tendencia parece ser particularmente frecuente en países como Corea del Sur y China, con la policía surcoreana arrestando a una pandilla que transfiere 38 millones de dólares blanqueados en juegos coreanos, de regreso a China. El consejo sobre cómo hacer esto está disponible en línea y explica cómo los ciberdelincuentes pueden lavar los productos a través de las monedas y los bienes del juego “.Las empresas de videojuegos en Asia parecen ser los principales objetivos de los hackers. Mathieu Tartare, investigador de malware de la empresa de ciberseguridad ESET, le dijo a BeInCrypto que:

“[…] podría estar relacionado con el hecho de que APAC [Asia Pacífico] es la región que genera los mayores ingresos: en 2015, 43.1 mil millones de dólares para APAC vs 23.8 mil millones de dólares para América del Norte y 15.6 mil millones de dólares para Europa. Por lo tanto, podría deberse a que los jugadores gastan más dinero y un grupo mayor de víctimas potenciales “.

Contraseñas pobres y vulnerabilidades

Los ciberdelincuentes buscan una gran cantidad de sitios web de juegos en todo el mundo que pueden ser susceptibles a ataques. Una vez explotado, puede permitirles obtener acceso ilegalmente no autorizado a la tabla de usuario/contraseña, que almacena los detalles de registro de cada usuario, como nombre de usuario, contraseña, dirección de correo electrónico, información de la tarjeta de crédito, entre otras cosas. Esta información también puede obtenerse de volcados de datos publicados en sitios web de piratería o comprados en la darkweb. Según los informes, uno de cada cinco jugadores es víctima de algún método de fraude de pago en juegos destacados. Según un informe publicado por la firma consultora de seguridad de TI Night Lion Security, un método bien conocido para entrar en cuentas es mediante el uso de la fuerza bruta de descifrar contraseñas. Un ejemplo de este método de intrusión lo dio un famoso cracker mencionado en el informe con el nombre de DonJuji, quien afirmó que las herramientas de craqueo de cuentas de Fortnite pueden promediar entre 15 y 25,000 chequeos por minuto, o aproximadamente 500. Las malas elecciones de contraseña seleccionadas por los usuarios solo aumentan la susceptibilidad de la cuenta a ser comprometida por piratas informáticos, más aún si se puede adivinar la contraseña. Akamai Technologies explicó en su informe de investigación de amenazas titulado “Ataques web y abuso de juegos” que los dos métodos de ataque más utilizados por los actores de amenazas son la inyección de SQL y la inclusión de archivos locales, que por casualidad representan el 89,8% de todos los ataques a la capa de las aplicaciones.

Dado que los usuarios suelen tener la costumbre de reutilizar las mismas credenciales de inicio de sesión en varios sitios web, los atacantes pueden enumerar una lista de sitios a los que está suscrito un usuario utilizando el nombre de usuario y la contraseña robados. Esto se logra mediante un vector de ataque popular conocido como “ataque de relleno de credenciales”.

Esto ocurre cuando el actor de amenazas usa bots para intentar solicitudes de inicio de sesión automatizadas a gran escala que se dirigen contra varias páginas de inicio de sesión web, con la esperanza de acceder con éxito a tantas cuentas como sea posible utilizando las credenciales robadas.

El análisis de Akamai mostró que la industria del juego atrajo un grado colosal de ataques de relleno de credenciales entre noviembre de 2017 y marzo de 2019 que ascienden a 12 mil millones. Tartare explicó:

Akamai Technologies explicó en su informe de investigación de amenazas titulado “Ataques web y abuso de juegos” que los dos métodos de ataque más utilizados por los actores de amenazas son la inyección de SQL y la inclusión de archivos locales, que por casualidad representan el 89,8% de todos los ataques a la capa de las aplicaciones.

Dado que los usuarios suelen tener la costumbre de reutilizar las mismas credenciales de inicio de sesión en varios sitios web, los atacantes pueden enumerar una lista de sitios a los que está suscrito un usuario utilizando el nombre de usuario y la contraseña robados. Esto se logra mediante un vector de ataque popular conocido como “ataque de relleno de credenciales”.

Esto ocurre cuando el actor de amenazas usa bots para intentar solicitudes de inicio de sesión automatizadas a gran escala que se dirigen contra varias páginas de inicio de sesión web, con la esperanza de acceder con éxito a tantas cuentas como sea posible utilizando las credenciales robadas.

El análisis de Akamai mostró que la industria del juego atrajo un grado colosal de ataques de relleno de credenciales entre noviembre de 2017 y marzo de 2019 que ascienden a 12 mil millones. Tartare explicó:

“El relleno de credenciales también parece bastante común: por lo general, los ciberdelincuentes venden lo que ellos llaman ‘combos’, que son combinaciones de múltiples fugas de credenciales junto con herramientas fáciles de usar para realizar fácil y automáticamente una gran cantidad de pruebas de autenticación utilizando estos combos. Además, los atacantes pueden aprovechar una vulnerabilidad en la plataforma de juego para tomar el control de cualquier jugador y así acceder a su información personal “.Además de la amplia gama de métodos de ataque utilizados por los actores de amenazas, los jugadores también han experimentado ataques en forma de promociones falsas. Estos aparecen como ofertas promocionales legítimas que parecen ser solicitadas por compañías de juegos. Este tipo de ataque se conoce como phishing, que puede engañar a los jugadores desprevenidos para que ingresen la información de su tarjeta de crédito para comprar artículos para sus juegos, pero también se puede utilizar para descargar malware en secreto en los dispositivos de los jugadores. La firma de seguridad Kaspersky indicó que la cantidad de intentos de atraer a los usuarios de videojuegos a páginas de phishing aumentó en un 54% en abril en comparación con enero de 2020, mientras que la cantidad de redireccionamientos a sitios web maliciosos para la popular plataforma de juegos Steam aumentó en un 40% en comparación con febrero de 2020.

Penetrando en los servidores de los desarrolladores de juegos

En varios casos, los actores de amenazas pudieron penetrar y comprometer el servidor de orquestación de compilación de un desarrollador, lo que les dio a los ciberdelincuentes las claves para los sistemas de compilación automatizados. Les permitió manipular los ejecutables descargables del videojuego mediante la introducción de un troyano de puerta trasera para infectar los dispositivos de los jugadores a gran escala. Tartare dijo que “los actores maliciosos obtienen acceso a la máquina de la víctima mediante el uso de la puerta trasera incrustada en el videojuego troyanizado. En ese caso, significa que el atacante comprometió al desarrollador/distribuidor de videojuegos en primer lugar “. Debido a las herramientas de ocultación de la ubicación, puede ser difícil determinar el origen real de un ataque con absoluta certeza, lo que hace que sea mucho más fácil para los actores maliciosos seguir el dinero y realizar el atraco mientras operan aparentemente por debajo del radar proverbial.“Cuando observamos dónde se originan los ataques a las aplicaciones, el tráfico se distribuye de manera mucho más uniforme en todo el mundo. Estados Unidos mantiene una ventaja poco saludable como la principal fuente de estos ataques, pero Rusia, los Países Bajos y China muestran cantidades significativas de alertas. Cabe señalar que ‘país de origen’ designa de dónde proviene el tráfico y no necesariamente indica dónde se encuentra el atacante real”, informó Akamai.El desarrollo de las criptomonedas y la introducción de tokens en el juego por parte de los desarrolladores de videojuegos han hecho de los juegos en línea un entorno favorable para que los actores malintencionados ganen dinero rápido, así como para lavar sus fondos mal habidos. Como dijo Akamai, “parte de la razón por la que los juegos son tan lucrativos es la tendencia de agregar elementos fácilmente comercializados para que los consuman los jugadores, como mejoras cosméticas, armas especiales u otros elementos relacionados. Además, los jugadores son un nicho demográfico conocido por gastar dinero, por lo que su situación financiera también es un objetivo tentador “.

Trusted

Descargo de responsabilidad

Descargo de responsabilidad: De acuerdo con las pautas de Trust Project, este artículo de análisis de precios tiene solo fines informativos y no debe considerarse un asesoramiento financiero o de inversión. BeInCrypto se compromete a brindar informes precisos e imparciales, pero las condiciones del mercado están sujetas a cambios sin previo aviso. Siempre realice su propia investigación y consulte con un profesional antes de tomar cualquier decisión financiera.

Jesse McGraw

Jesse McGraw es escritor, investigador de seguridad de la información y activista de la reforma penitenciaria. También es un antiguo hacker de blackhat y fundador del grupo hacktivista conocido como el Electronik Tribulation Army (Ejército de Tribulación Electrónica). También es conocido por el apodo "Éxodo Fantasma". Tiene participaciones en acciones y en Bitcoin, pero no una cantidad que valga la pena mencionar.

Jesse McGraw es escritor, investigador de seguridad de la información y activista de la reforma penitenciaria. También es un antiguo hacker de blackhat y fundador del grupo hacktivista conocido como el Electronik Tribulation Army (Ejército de Tribulación Electrónica). También es conocido por el apodo "Éxodo Fantasma". Tiene participaciones en acciones y en Bitcoin, pero no una cantidad que valga la pena mencionar.

READ FULL BIO

Patrocinado

Patrocinado