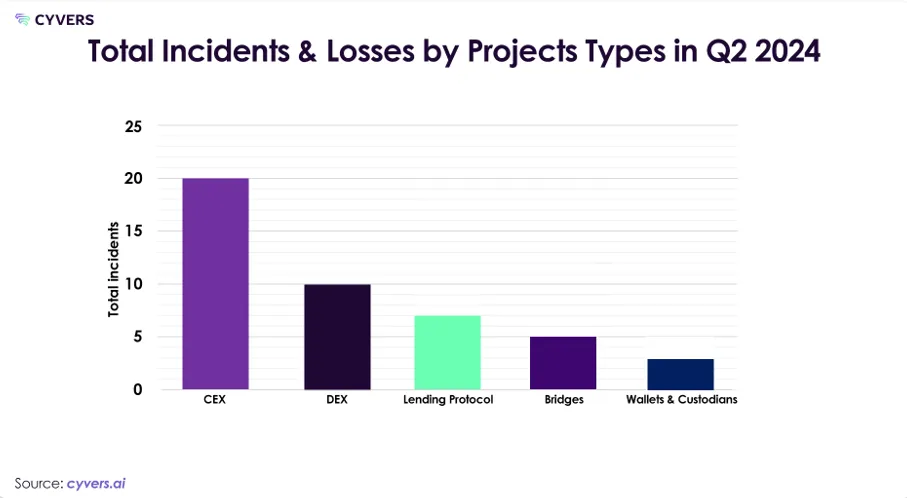

A medida que el segundo trimestre de 2024 concluye, el ecosistema Web 3.0 navega por un entorno de seguridad en constante cambio. Este trimestre ha presenciado un cambio significativo en los vectores de ataque. Los exchanges centralizados (CEX) han soportado la peor parte de los incidentes importantes, mientras que los protocolos de finanzas descentralizadas (DeFi) han mostrado una mayor resiliencia.

Un informe de la firma de seguridad blockchain Cyvers proporciona un análisis detallado de los incidentes de seguridad. El informe destaca su impacto en varios segmentos, cambios en las tácticas de los hackers y las repercusiones económicas de estos incidentes.

Aumento de amenazas cibernéticas eleva las pérdidas cripto

El Informe de Seguridad Web3 de Cyvers para el segundo trimestre y primer semestre de 2024 revela un aumento dramático en las pérdidas cripto debido a hacks. El informe señala eventos notables, estrategias de hack cambiantes y efectos financieros y operativos en el ecosistema Web 3.0.

A pesar del aumento en los hacks, los esfuerzos de recuperación y las respuestas a incidentes han mostrado mejoras, demostrando la necesidad de vigilancia y medidas de seguridad robustas. El segundo trimestre de 2024 presenció pérdidas de 629,68 millones de dólares en 49 incidentes, llevando el total del año a 1,38 mil millones de dólares a mediados de 2024.

Leer más: Conoce los 10 hacks de criptomonedas más importantes

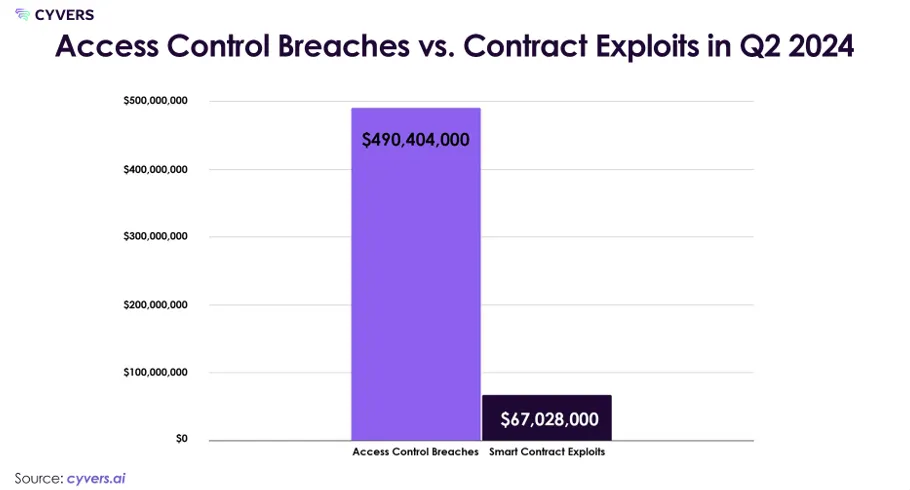

Esta cifra muestra un aumento notable comparado con el mismo período en 2023, resaltando así el carácter continuo y cambiante de las amenazas en el entorno Web 3.0. Los exploits de smart contracts representaron 67,378,000 dólares de 20 incidentes, mientras que las brechas de control de acceso resultaron en pérdidas de 491,311,000 dólares de 26 incidentes.

Además, el envenenamiento de direcciones representó 71,475,000 dólares de los 361 incidentes. El aumento de pérdidas año tras año muestra un incremento de más del 100% desde el segundo trimestre de 2023:

“Es importante destacar que la cantidad de fondos recuperados aumentó casi un 42%, de 138,900,000 dólares en el segundo trimestre de 2023 a 197,000,000 dólares en el segundo trimestre de 2024. Este notable aumento resalta el valor de técnicas de respuesta sólidas y esfuerzos de recuperación mejorados,” comentó el equipo de Cyvers a BeInCrypto.

Impacto de los hacks cripto en el segundo trimestre

Sin embargo, las pérdidas van más allá de los números. Los problemas de seguridad en el segundo trimestre tuvieron un efecto amplio y significativo en la economía. Los hacks de alto perfil en los CEX han intensificado el escrutinio regulatorio, lo que podría resultar en requisitos de cumplimiento más estrictos y costos operativos elevados para los exchanges.

A medida que las empresas afectadas persiguen acciones legales contra los delincuentes, estos eventos también han dañado seriamente sus reputaciones e incrementado los gastos legales. Además, la frecuencia y escala de los hacks han elevado notablemente las tasas de seguros cripto, añadiendo a los gastos operativos de los proyectos Web 3.0.

Las frecuentes fallas de seguridad podrían socavar la confianza de los usuarios, reduciendo las tasas de adopción e inversión en el espacio Web 3.0. El informe trimestral del equipo de Cyvers también señaló tendencias geográficas en las amenazas de ciberseguridad Web 3.0.

Europa del Este experimentó un aumento en la actividad, mientras que los exchanges centralizados de Asia-Pacífico enfrentaron hacks dirigidos debido a lagunas regulatorias y leyes de ciberseguridad más débiles. Por otro lado, los protocolos DeFi de América del Norte mostraron una mayor resiliencia, probablemente debido a medidas de seguridad y cumplimiento rigurosas.

DeFi vs. CeFi: El impacto de los recientes hacks cripto

En el segundo trimestre de 2024, hubo un cambio notable en las brechas de seguridad hacia incidentes de control de acceso, especialmente dirigidos a exchanges centralizados. Esto marcó un alejamiento de la explotación de vulnerabilidades de smart contracts en protocolos DeFi.

Leer más: ¿Qué son las DeFi o finanzas descentralizadas?

Los exploits de control de acceso aumentaron un 35%, mientras que los de smart contracts disminuyeron un 83% en comparación con el primer semestre de 2023. El dramático aumento del 900% en las pérdidas de CeFi en comparación con el segundo trimestre de 2023 señala un cambio significativo en el enfoque de los hackers.

Esta tendencia puede atribuirse a la concentración de activos en plataformas centralizadas y, potencialmente, a medidas de seguridad laxas en algunos exchanges. El equipo de Cyvers toma el incidente de DMM Bitcoin como ejemplo.

El exchange centralizado con sede en Japón sufrió un hack significativo en mayo de 2024, resultando en pérdidas de 305 millones de dólares. Este evento marcó el mayor hack de blockchain desde diciembre de 2022 y el tercero más grande en la historia cripto.

El hack involucró la transferencia de 4502,9 BTC (más de 308 millones de dólares) a múltiples direcciones, complicando los esfuerzos de recuperación. Inicialmente, la naturaleza de la transferencia no estaba clara. Sin embargo, DMM Bitcoin confirmó que se trataba de una brecha de seguridad e inició una investigación.

También aseguró a los clientes que sus depósitos permanecían seguros. Las causas potenciales incluían claves de monedero caliente comprometidas que permitían transacciones no autorizadas, hackers engañando a usuarios para firmar transacciones maliciosas, o sembrando historiales de transacciones con direcciones similares para confundir a los usuarios.

Los exchanges descentralizados tambien sufren hacks

Mientras tanto, en los sectores DeFi, el equipo de Cyvers informó que los exchanges descentralizados (DEX) presenciaron incidentes significativos. Sin embargo, estos fueron menos graves que los que afectaron a sus contrapartes centralizadas.

Los protocolos de préstamo experimentaron impactos moderados, con incidentes notables involucrando a Sonne Finance y UwU Lending. El equipo de Cyvers examinó la explotación de Sonne Finance, tomándola como un caso de estudio.

“La explotación de 20 millones de dólares de Sonne Finance involucró una táctica compleja de manipulación de oráculos. Los atacantes explotaron una vulnerabilidad en el mecanismo de alimentación de precios del protocolo, inflando momentáneamente el valor de un token menos conocido. Esto les permitió pedir prestado contra el colateral inflado y drenar las piscinas de liquidez del protocolo antes de que el precio pudiera corregirse,” explicaron.

Los puentes emergieron como un objetivo creciente, con incidentes como XBridge. Los monederos y custodios también enfrentaron pérdidas significativas, con incidentes notables como Coinstats.

¿Manipulación de oráculos? Conoce las tendencias

El aumento del envenenamiento de direcciones demuestra la creciente astucia de los hackers y destaca la necesidad de medidas de seguridad mejoradas. El envenenamiento de direcciones puede causar pérdidas financieras significativas debido a la confianza de los usuarios en direcciones familiares.

Otras tendencias notables en el segundo trimestre de 2024 incluyeron ataques de préstamos relámpago que explotaban vulnerabilidades temporales en los protocolos de liquidez, hacks de manipulación de oráculos que explotaban alimentaciones de precios para oportunidades de arbitraje y hacks entre cadenas que aprovechaban debilidades en los protocolos de puente para desviar fondos entre cadenas.

El trimestre también vio una sofisticación creciente en las técnicas de lavado de dinero post-ataque. Los hackers usaron cada vez más puentes entre cadenas para mover fondos robados a través de múltiples blockchains, complicando los esfuerzos de rastreo.

Nuevos protocolos DeFi que ofrecían características que mejoran la privacidad fueron explotados con fines de lavado de dinero. Se están empleando algoritmos de IA para automatizar y optimizar el movimiento de fondos robados, haciendo que los métodos tradicionales de rastreo sean menos efectivos.

Se ha incrementado el uso de monedas de privacidad, mezcladores descentralizados y métodos sofisticados para ocultar rastros de transacciones, incluyendo swaps entre cadenas y soluciones de Capa 2.

Respuesta rápida mitiga las pérdidas de DeFi

Estrategias efectivas de respuesta a incidentes observadas en el segundo trimestre de 2024 incluyeron acciones rápidas para congelar contratos vulnerables y minimizar pérdidas en varios incidentes DeFi. Cyvers señaló que algunos protocolos DeFi implementaron con éxito equipos de seguridad descentralizados que pudieron responder rápidamente y mitigar amenazas.

Por ejemplo, la coordinación mejorada entre exchanges, firmas de análisis de blockchain y las fuerzas del orden condujo a la recuperación de 22 millones de dólares del hack de Gala Games. Además, pump.fun, la plataforma de creación de memecoins en Solana, demostró una respuesta rápida después de su violación de seguridad, incluyendo la pausa inmediata del contrato, la interacción con el hacker mediante mensajes en cadena y la oferta de una recompensa.

Sus medidas proactivas resultaron en que el 80% de los fondos robados fueran devueltos dentro de las 24 horas.

Cyvers ve un aumento de ataques en soluciones de Capa 2

Basado en las tendencias del segundo trimestre, el equipo de Cyvers predice varias amenazas emergentes en el futuro. Estas incluyen un aumento continuo en explotaciones de contratos sofisticados, la integración de IA en vectores de hack, un riesgo creciente para los estándares cripto actuales a medida que avanza la computación cuántica.

Además, un mayor enfoque en soluciones de Capa 2 con su creciente adopción y la posibilidad de ataques que exploten vulnerabilidades a través de múltiples cadenas. Además, existe la posibilidad de más ataques en plataformas de juegos y NFTs.

A medida que el ecosistema se vuelve interconectado, las auditorías de seguridad deben ser consideradas para mejorar las interacciones entre cadenas. Aprovechar la IA para las respuestas a amenazas en tiempo real, fomentar un mayor intercambio de información y mecanismos de defensa colaborativos en toda la industria, y adoptar protocolos de seguridad multicapa.

Leer más: Capa 1 (L1) y Capa 2 (L2) ¿Cuál es la diferencia entre ambos conceptos?

El comportamiento del usuario sigue desempeñando un papel crucial en los incidentes de seguridad. El phishing y la ingeniería social siguen siendo factores significativos en las violaciones de seguridad. Las contraseñas débiles y la reutilización de contraseñas continúan siendo explotadas en hacks.

Los usuarios que otorgan permisos innecesarios a smart contracts siguen siendo una vulnerabilidad significativa.

Las campañas de concienciación sobre seguridad, las mejores prácticas para la gestión de claves privadas y la autenticación multifactor, los monederos y DApps que implementan advertencias en tiempo real para transacciones sospechosas, y los programas de educación entre pares dentro de las comunidades cripto han elevado la conciencia sobre seguridad.