Kyber Network, el centro de liquidez multicadena de DeFi ha sufrido un exploit, anunció el equipo.

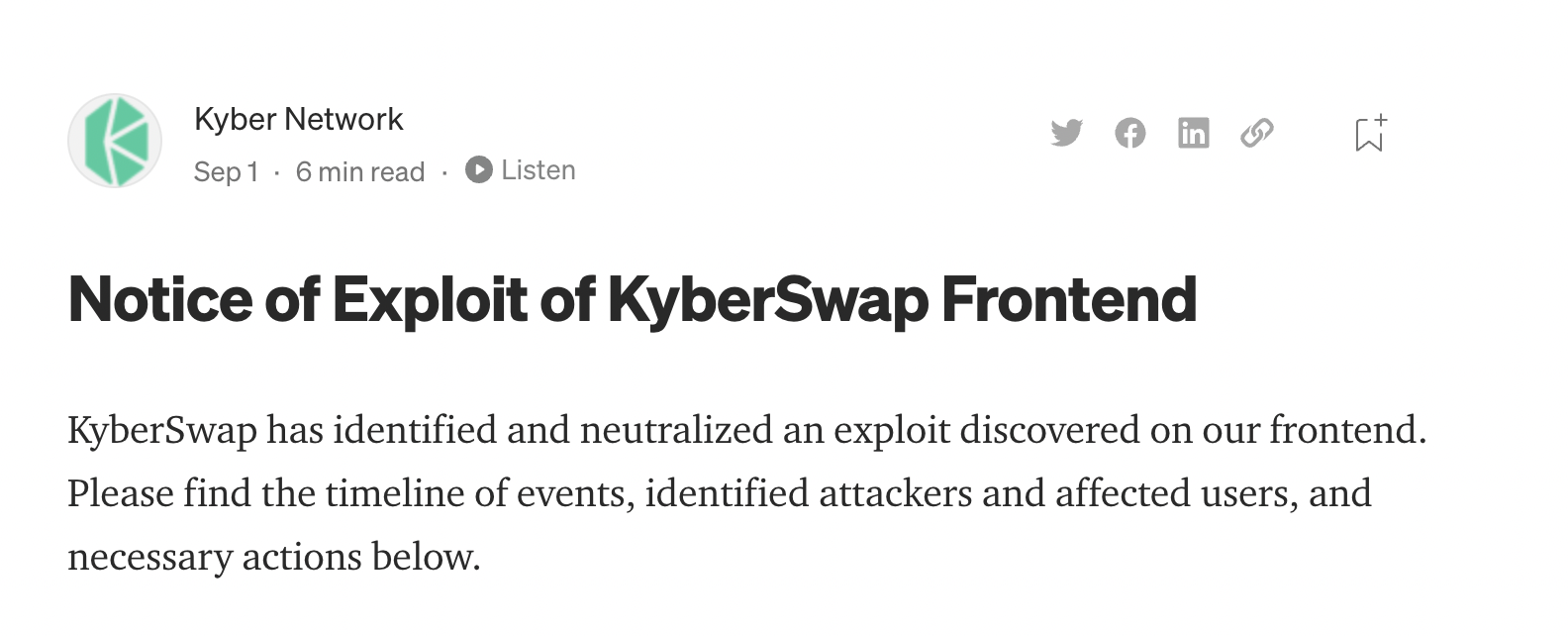

Según el anuncio, Kyber Network notó un elemento sospechoso en su interfaz y cerró las operaciones de interfaz para realizar una investigación.

También pudieron compilar una lista de direcciones de monederos sospechosos que estaban activas durante el tiempo del exploit.

Al momento de escribir este artículo, se perdieron 265,000 en activos, con dos direcciones afectadas. Parece que los piratas informáticos estaban apuntando a direcciones de “ballena”.

El equipo prometió reembolsar la cantidad de activos perdidos. Y aunque Kyber Network dice que la amenaza fue neutralizada, advirtió contra cualquier actividad sospechosa con los monederos de los usuarios, al mismo tiempo que instó a todos los proyectos DeFi a verificar sus interfaces y los scripts asociados de Google Tag Manager (GTM).

Declaración de la red Kyber

Según una declaración de Kyber, “El 1 de septiembre a las 3:24 p. m. GMT+7, identificamos un elemento sospechoso en nuestra interfaz. Al cerrar nuestra interfaz para realizar investigaciones, identificamos un código malicioso en nuestro Administrador de etiquetas de Google (GTM) que insertó una aprobación falsa, lo que permitió a un hacker transferir los fondos de un usuario a su dirección.

A las 4 p. m. GMT+7, anunciamos a nuestra comunidad que habíamos deshabilitado la interfaz de usuario, durante lo cual investigamos la causa del exploit Front-end. Se identificó un código malicioso en nuestro GTM por lo que deshabilitamos GTM.

“Al realizar más controles, descubrimos que después de deshabilitar GTM, el script incorrecto se eliminó sin más actividad sospechosa. El guión había sido inyectado discretamente y dirigido específicamente a monederos de ballenas con grandes cantidades.Restauramos la interfaz de usuario, con los pasos posteriores para identificar todas las direcciones de los atacantes e identificar el alcance del daño y qué direcciones se vieron afectadas. Anunciamos que la IU volverá a funcionar a las 5:46 p. m. GMT+7”.