Un inversor de criptomonedas perdió 4,556 Ethereum, valorados en aproximadamente 12,4 millones de dólares, tras ser víctima de un sofisticado ataque de “address poisoning”.

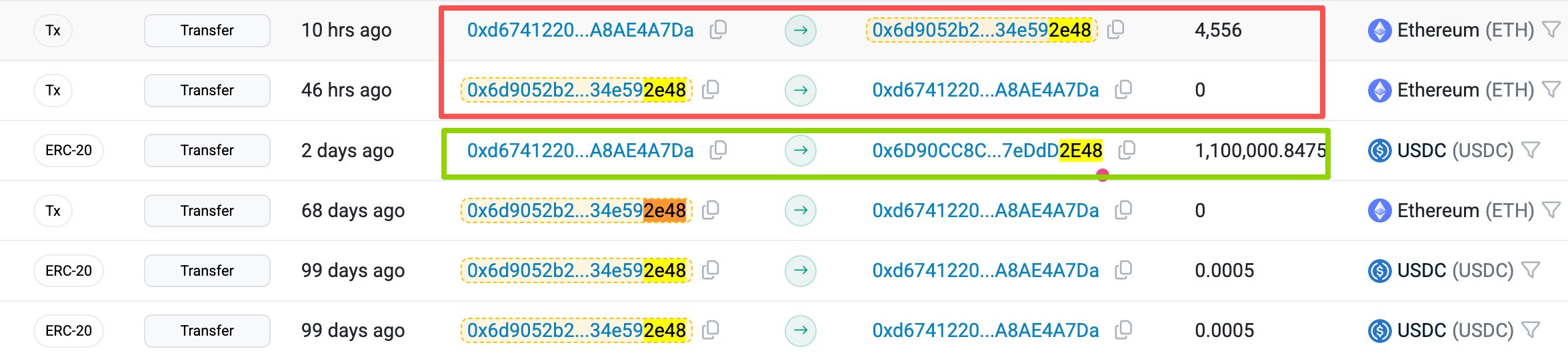

Specter, un analista seudónimo de blockchain, informó que el robo ocurrió aproximadamente 32 horas después de que el atacante “rociara” el monedero de la víctima con una transacción pequeña.

¿Cómo una dirección similar pero falsa le costó millones de dólares a un holder de Ethereum?

Según el análisis on-chain de Specter, el atacante pasó dos meses vigilando la actividad de transacciones de la víctima. Durante este tiempo, el hacker identificó específicamente una dirección de depósito usada para liquidaciones OTC.

El atacante utilizó software para generar direcciones vanity y crear un monedero similar. Esta dirección fraudulenta compartía exactamente los mismos caracteres iniciales y finales que la dirección de destino de la víctima.

El address poisoning se basa en que los usuarios suelen revisar solo los primeros y últimos caracteres de una cadena hexadecimal larga. En este caso, la dirección fraudulenta y la dirección OTC legítima parecían idénticas a simple vista.

El atacante primero hizo una pequeña transacción al monedero de la víctima, una táctica pensada para aparecer en el registro de actividad del usuario. Esta estrategia aseguraba que la dirección maliciosa se viera en la parte superior del historial de “transacciones recientes”.

Al confiar en esta lista alterada, la víctima copió sin darse cuenta la dirección envenenada en vez de la fuente legítima al intentar mover los 12,4 millones de dólares en ETH.

Este caso es el segundo robo mayor de ocho cifras a través de este vector específico en las últimas semanas. El mes pasado, otro trader de criptomonedas perdió aproximadamente 50 millones de dólares en un esquema casi idéntico.

Algunos participantes de la industria afirman que estos ataques aumentan porque las interfaces de monederos suelen recortar las direcciones para ahorrar espacio en pantalla. Así, se ocultan los caracteres del medio, que es donde están las diferencias.

Mientras tanto, este incidente plantea dudas serias sobre los protocolos de verificación entre inversores institucionales. Mientras que los traders minoristas suelen copiar y pegar las direcciones, las entidades que mueven millones normalmente utilizan listas blancas estrictas y hacen transacciones de prueba.

Por ello, la empresa de seguridad blockchain Scam Sniffer ha recomendado a los inversores dejar de confiar en el historial de transacciones para pagos recurrentes con criptomonedas. En cambio, sugieren utilizar libretas de direcciones verificadas y programadas para reducir el riesgo de engaños en la interfaz.