El equipo de desarrolladores detrás de Monero anunciaron la detección de “un error bastante significativo” que puede afectar la privacidad de las transacciones.

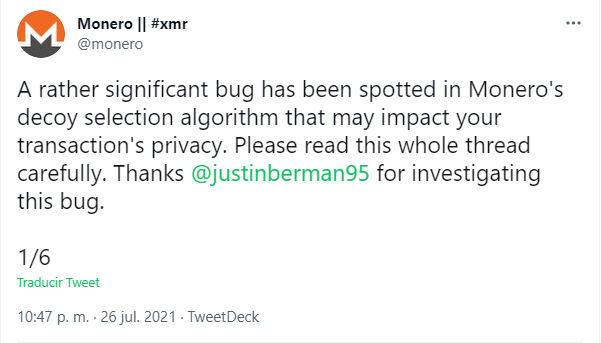

La noticia fue ofrecida en la noche del 26 de Julio por el equipo de Monero a través de un hilo publicado en Twitter:

“Se ha detectado un error bastante significativo en el algoritmo de selección de señuelos de Monero que puede afectar la privacidad de su transacción. Por favor, lea todo este hilo con atención. Gracias @justinberman95 por investigar este error”.

El desarrollador de software Justin Berman (@JEhrenhofer) fue quien investigó el error detectado. De acuerdo a su señalamiento en Twitter:

“Se ha encontrado un error significativo en la selección de señuelos que puede limitar severamente la privacidad de los gastos poco después de recibir los fondos. Este error persiste en el código de monedero actual. Esto no es bueno en absoluto. #monero #xmr”.

Características del error

En el hilo publicado en la cuenta de Twitter de Monero, el equipo desarrollador señaló las características del error detectado:

“Si los usuarios gastan fondos inmediatamente después del tiempo de bloqueo en los primeros 2 bloques permitidos por las reglas de consenso (aproximadamente 20 minutos después de recibir los fondos), entonces existe una buena probabilidad de que el resultado pueda identificarse como el gasto real”.

Sin embargo, el equipo de Monero resalta que el error no revela las direcciones o montos de transacciones:

“Esto no revela nada sobre direcciones o montos de transacciones. Los fondos nunca corren el riesgo de ser robados. Este error persiste hoy en el código oficial del monedero”.

Un elemento importante a destacar es la recomendación realizada por Monero para minimizar los riesgos derivados del error existente:

“Los usuarios pueden mitigar sustancialmente el riesgo para su privacidad esperando 1 hora o más antes de gastar su Monero recién recibido, hasta que se pueda agregar una solución en una futura actualización del software del monedero. No se requiere una actualización completa de la red (hard fork) para solucionar este error”.

Reaccionan las redes

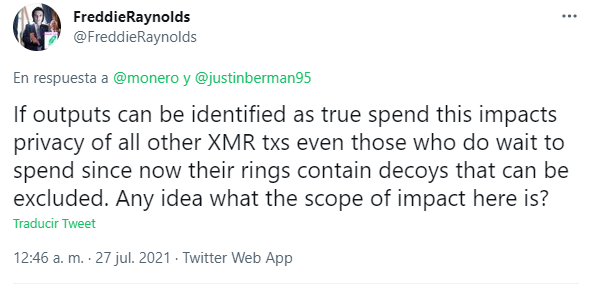

Los usuarios en Twitter no perdieron la oportunidad para manifestar sus puntos de vista con respecto a la revelación de Monero. El usuario @FreddieRaynolds señaló:

“Si las salidas pueden identificarse como gasto real, esto afecta la privacidad de todos los demás transmisores XMR, incluso aquellos que esperan para gastar, ya que ahora sus anillos contienen señuelos que pueden excluirse. ¿Alguna idea de cuál es el alcance del impacto aquí?”.

Ante la inquietud, el desarrollador Justin Berman respondió:

“Bueno. Es probable que solo afecte al <1% de las transacciones, por lo que el riesgo de comprometer otras txs es casi imposible”.

Por último, el equipo de Monero resaltó que trabajan por brindar una actualización que corrija el error:

“Los desarrolladores de Monero Research Lab y Monero se toman este asunto muy en serio. Proporcionaremos una actualización cuando haya correcciones de monedero disponibles”.

Al mismo tiempo señalaron que los usuarios pueden seguir las actualizaciones del evento a través de GitHub, el foro de Monero y Reddit.

¿Qué es Monero (XMR)?

La moneda de privacidad más utilizada en el mercado es Monero (XMR). Su uso de direcciones ocultas y firmas de anillo hace que las transacciones no se puedan rastrear.

Las direcciones sigilosas actúan como una capa oculta por la que se realizan las transacciones. Cada monedero Monero tiene una clave de visualización pública y una clave de envío pública como parte de una dirección pública.

Cuando se produce una transacción, el monedero del remitente utiliza las dos claves del destinatario para generar una dirección oculta de una sola vez. Aunque el ledger público registra la dirección sigilosa, solo el destinatario es consciente de su propiedad.

La dirección oculta tiene una clave de vista privada correspondiente. Esto permite que el monedero del destinatario escanee la blockchain de Monero en busca de la dirección oculta. Una vez que se encuentra, se envían los fondos.

Las “firmas de anillo” anonimizan al remitente. Un “anillo” de usuarios firma las transacciones junto con el remitente cuando se envían los fondos, lo cual hace que sea casi imposible determinar quién fue el remitente real.