Cisco Talos informó que un grupo de hackers norcoreanos llamado “Famous Chollima” ha estado enfocando ataques en solicitantes de empleo en criptomonedas en India. Este grupo aparentemente no tiene conexión directa con Lazarus.

Por el momento, es difícil determinar si estos esfuerzos fueron robos menores o preparativos para ataques más grandes. Los buscadores de empleo en la industria cripto deben tener precaución en el futuro.

Los hacks de criptomonedas de Corea del Norte continúan

El Lazarus Group de Corea del Norte tiene una reputación formidable por el crimen cripto, perpetrando el mayor hack en la historia de la industria. Sin embargo, no es la única empresa criminal Web3 del país, ya que Corea del Norte tiene una gran presencia en DeFi.

Cisco Talos identificó algunas actividades criminales recientes en India que están tomando un enfoque diferente al robo cripto:

Los informes sugieren que Famous Chollima no es nuevo; ha estado funcionando desde mediados de 2024 o antes. En varios incidentes recientes, los hackers norcoreanos han intentado infiltrarse en empresas cripto en Estados Unidos como Kraken solicitando ofertas de trabajo abiertas.

Famous Chollima hizo lo contrario, atrayendo a trabajadores potenciales con aplicaciones falsas:

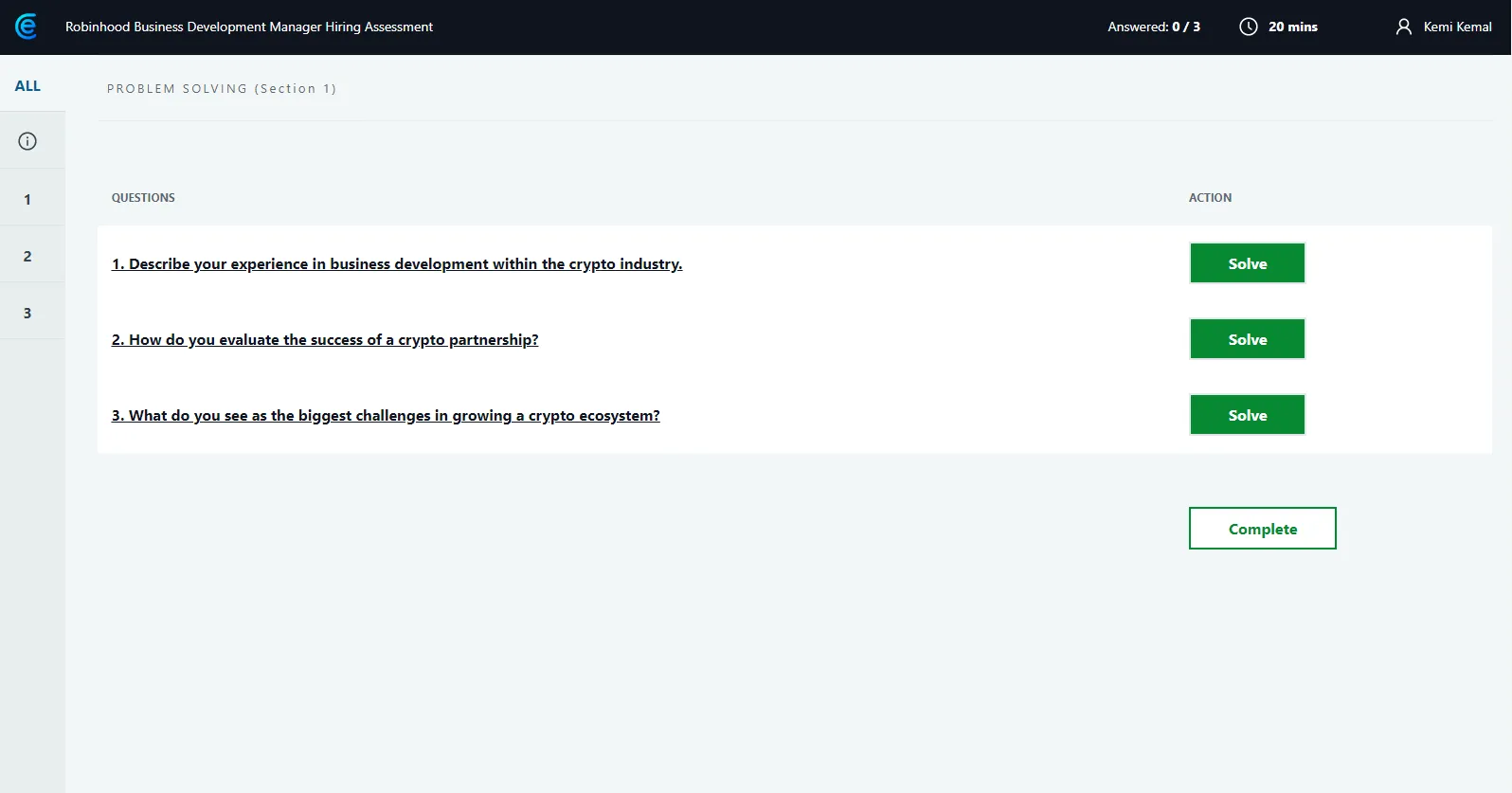

“Estas campañas incluyen… crear anuncios de trabajo falsos y páginas de pruebas de habilidades. En estas últimas, se instruye a los usuarios a copiar y pegar una línea de comando maliciosa para instalar controladores necesarios para realizar la etapa final de prueba de habilidades. [Los usuarios afectados están] predominantemente en India”, afirmó la empresa.

Junto a la formidable reputación de Lazarus, los esfuerzos de phishing de Famous Chollima parecen mucho más torpes. Cisco afirmó que las aplicaciones falsas del grupo siempre imitarían a empresas cripto famosas.

Estos señuelos no usaban ninguna de las marcas reales de las empresas, haciendo preguntas que apenas eran relevantes para los supuestos trabajos en cuestión.

Tragando el anzuelo

Las víctimas son atraídas a través de sitios de reclutamiento falsos que se hacen pasar por conocidas empresas tecnológicas o cripto. Después de completar las aplicaciones, son invitadas a una entrevista en video. Durante este proceso, el sitio les pide que ejecuten instrucciones de línea de comando, supuestamente para instalar controladores de video, que en realidad descargan e instalan malware.

Una vez instalado, PylangGhost da a los atacantes control total del sistema de la víctima. Roba credenciales de inicio de sesión, datos del navegador e información del monedero cripto, apuntando a más de 80 extensiones populares como MetaMask, Phantom y 1Password.

Recientemente, después de frustrar un ataque de malware, BitMEX afirmó que Lazarus utiliza al menos dos equipos: un equipo de baja habilidad para inicialmente violar los protocolos de seguridad y un equipo de alta habilidad para realizar robos posteriores. Quizás esta sea una práctica común en la comunidad de hackers de Corea del Norte.

Desafortunadamente, es difícil sacar conclusiones firmes sin especular. ¿Quiere Corea del Norte hackear a estos solicitantes para hacerse pasar mejor por buscadores de empleo en la industria cripto?

Los usuarios deben ser cautelosos con las ofertas de trabajo no solicitadas, evitar ejecutar comandos desconocidos y asegurar sus sistemas con protección de punto final, MFA y monitoreo de extensiones del navegador. Siempre verifique la legitimidad de los portales de reclutamiento antes de compartir cualquier información sensible.