En 2025, ha habido un aumento notable en estafas, hacks y exploits en el mundo cripto. Más de 2 mil millones de dólares fueron robados de servicios de criptomonedas solo en los primeros seis meses. Mitchell Amador, CEO de Immunefi, una plataforma de seguridad Web3, cree que muchos equipos ahora ven la seguridad como simplemente una ‘casilla de verificación previa al lanzamiento’.

En una entrevista exclusiva con BeInCrypto, Amador también destacó cómo pagar a hackers millones para identificar errores puede prevenir pérdidas de miles de millones y puede ser más efectivo que la ciberseguridad tradicional.

¿Por qué están aumentando los hacks de criptomonedas en 2025?

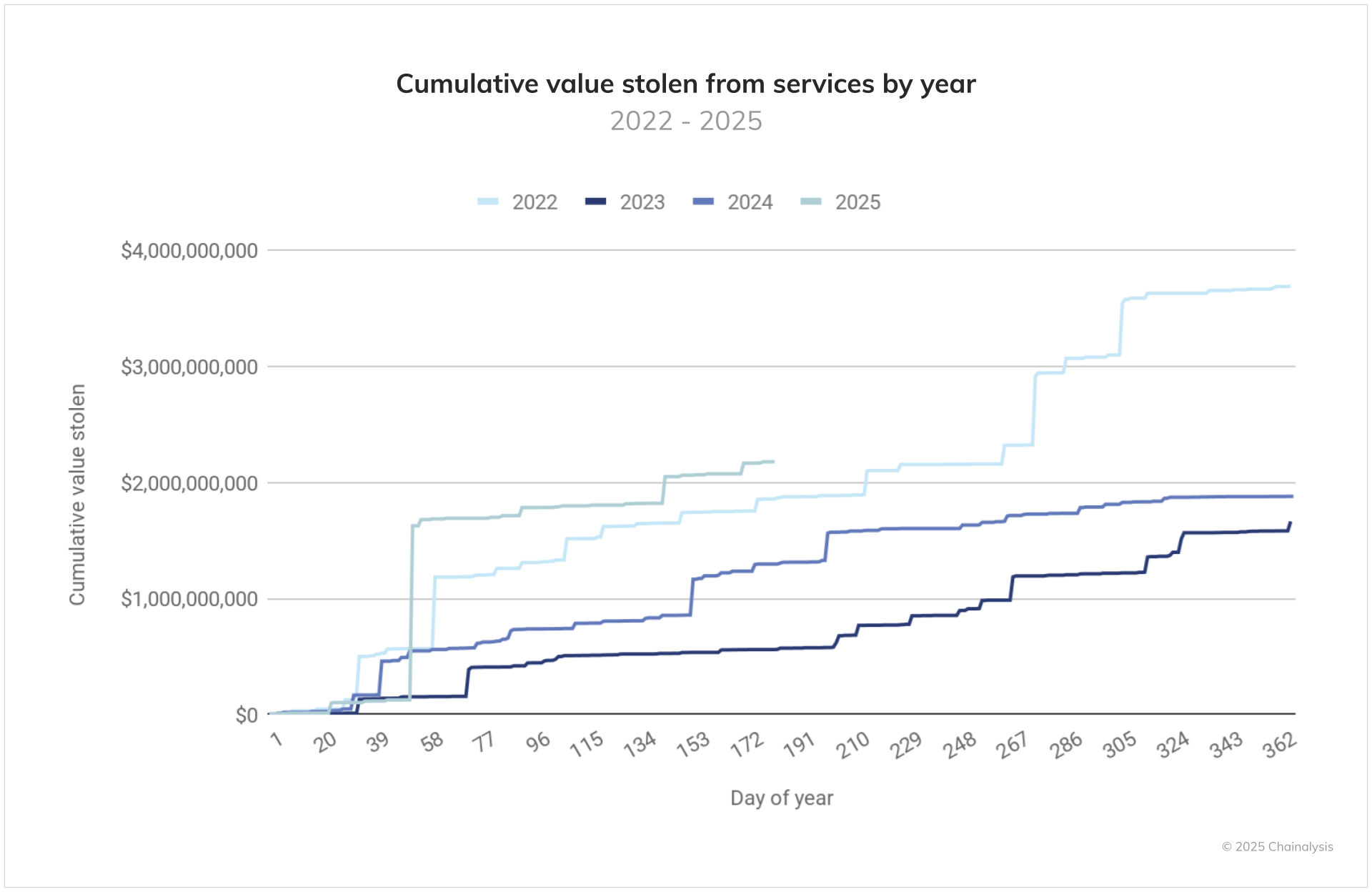

En un informe reciente, BeInCrypto destacó que 2025 se perfila para convertirse en el peor año registrado en términos del valor total robado. Este año, la industria ya ha presenciado su mayor brecha hasta la fecha, el hack de Bybit.

Además, los hackers continúan robando millones de dólares de exchanges de criptomonedas y empresas relacionadas.

De hecho, Chainalysis ha predicho que la cantidad total de fondos robados de servicios cripto podría superar los 4,3 mil millones de dólares para fin de año. Esto pinta un panorama desalentador para la industria, con riesgos continuos que amenazan su seguridad y estabilidad.

Es importante destacar que TRM Labs reveló que en la primera mitad de 2025, más del 80% de los fondos robados resultaron de brechas de infraestructura. Pero, ¿Por qué está sucediendo esto?

Según Amador, el aumento de hacks cripto este año se debe a un defecto fundamental en cómo muchos proyectos abordan la seguridad.

“2025 es el año en que la mentalidad de ‘construir rápido’ del sector cripto chocó con una pared. Miles de millones están fluyendo hacia los ecosistemas on-chain, pero demasiados equipos tratan la seguridad como una casilla de verificación previa al lanzamiento,” dijo a BeInCrypto.

Explicó que, tras el lanzamiento, muchos proyectos actualizan contratos inteligentes, integran oráculos o cambian estructuras de gobernanza sin revisar sus modelos de riesgo originales. Esta falta de evaluación continua de riesgos ha llevado a un aumento en los exploits post-despliegue.

“La seguridad tiene que pasar de ser estática a continua. Eso significa monitoreo de amenazas en tiempo real, protocolos de respuesta conscientes del factor humano y herramientas que se mantengan al ritmo de los riesgos en evolución, no solo una auditoría única. Toda la industria necesita tratar la seguridad como infraestructura, no como seguro,” agregó Amador.

¿Cómo las recompensas por errores son la clave para prevenir hacks de criptomonedas?

Mientras que las medidas de seguridad deben evolucionar continuamente, el CEO de Immunefi también abogó por las recompensas por errores. Según él, son más efectivas que los métodos tradicionales de ciberseguridad en el espacio cripto.

Para contexto, una recompensa por errores es una retribución ofrecida por organizaciones a individuos que identifican y reportan vulnerabilidades de seguridad en su software o sistemas. Estos ‘hackers éticos’ o cazadores de recompensas por errores ayudan a las empresas a identificar y abordar debilidades antes de que actores maliciosos puedan explotarlas.

Las recompensas son típicamente monetarias y varían dependiendo de la gravedad, complejidad e impacto potencial del error reportado.

Amador señaló que la clave para prevenir exploits es hacer que defenderse de los ataques sea más rentable que lanzarlos. Aquí es donde entran en juego los programas de recompensas por errores bien diseñados.

“El [sector] cripto cambia las reglas. En Web2, los atacantes necesitan motivación. En cripto, el dinero es la motivación. Si lanzas un contrato inteligente con 100 millones de dólares en él, acabas de ponerle un precio a cada error. Hemos pagado más de 100 millones de dólares a whitehats, y ha salvado más de 25 mil millones de dólares en pérdidas potenciales. Eso no es teoría, es seguridad económica real,” comentó.

Vale la pena señalar que los hackers de “sombrero blanco” (white hats) y los hackers de “sombrero negro” (black hats) pueden tener habilidades técnicas similares, pero sus motivos difieren significativamente. Los hackers de sombrero negro explotan vulnerabilidades para beneficio personal o con intención maliciosa, causando daño a individuos u organizaciones.

Por otro lado, los hackers de sombrero blanco trabajan legal y éticamente para mejorar la ciberseguridad. Entonces, ¿Qué hace que algunos hackers elijan el camino del sombrero blanco?

“Tres cosas: confianza, beneficio y reconocimiento. Si los hackers saben que una plataforma pagará de manera justa y rápida, cambian. Si el proceso es turbio o los pagos son débiles, se vuelven blackhat,” reveló Amador a BeInCrypto.

Además, el ejecutivo señaló que los mejores white hats de hoy no son solo individuos, sino que se están convirtiendo en parte de una fuerza global. Investigadores de seguridad de élite están dejando empresas tradicionales para formar un enjambre de seguridad descentralizado y autorizado, respondiendo a amenazas en todos los ecosistemas en tiempo real. Este enfoque representa el futuro de la defensa: colaborativo, rápido y basado en la reputación.

Aunque todo esto puede sonar simple en teoría, en la práctica, gestionar los esfuerzos de hacking ético es bastante complejo. Como explicó Amador,

“Coordinar respuestas en tiempo real a amenazas en vivo en Web3 es como desactivar una bomba en público. Si los equipos se mueven demasiado lento, pierden fondos. Si se mueven demasiado rápido o sin autoridad clara, arriesgan una reacción negativa”.

Amador recordó intensas negociaciones donde Immunefi medió entre protocolos y whitehats sobre vulnerabilidades críticas. En casos donde las recompensas no estaban preestablecidas o surgían desacuerdos sobre la gravedad de un error, el papel de Immunefi como mediador neutral aseguraba resoluciones justas.

“Los casos más intensos a menudo ocurren fuera del foco de atención, pero subrayan la necesidad de procesos de divulgación claros e incentivos precomprometidos. Se trata de gestionar la confianza bajo presión”, mencionó el CEO a BeInCrypto.

El futuro de la seguridad en Web3

A pesar de la importancia de las recompensas por errores, Amador enfatizó que son solo una capa de seguridad. Declaró que la próxima fase de seguridad en Web3 será automatizada, continua y centrada en el ser humano.

“Necesitamos sistemas autónomos que escaneen el código, modelen amenazas de comportamiento y respondan instantáneamente, desde exploits de contratos hasta phishing y riesgo interno. También estamos desarrollando Safe Harbor, una iniciativa que permite a los white hats de élite operar como un equipo de respuesta rápida 24/7, un enjambre de seguridad global que puede moverse más rápido que cualquier atacante. El objetivo no es solo un mejor código, es una defensa inteligente que evoluciona con el panorama de amenazas”, comentó.

Sin embargo, Amador destacó que las criptomonedas seguirán siendo vulnerables hasta que tales sistemas sean el estándar. Una vez que estas medidas de seguridad estén en su lugar, desbloquearán una nueva era de inversión institucional y confianza pública, allanando el camino hacia un futuro más seguro.