Los hackers norcoreanos están cerca de las etapas finales de lavado de los 499,000 ETH robados de Bybit, con un valor aproximado de 1,5 mil millones de dólares. Al ritmo actual, podrían completar este proceso en los próximos tres días.

Mientras tanto, esto ocurre en medio de críticas al emisor de la stablecoin USDC, Circle, por aparentemente retrasar la acción de incluir en la lista negra los monederos vinculados al ataque.

Hackers norcoreanos intensifican esfuerzos de lavado en Bybit

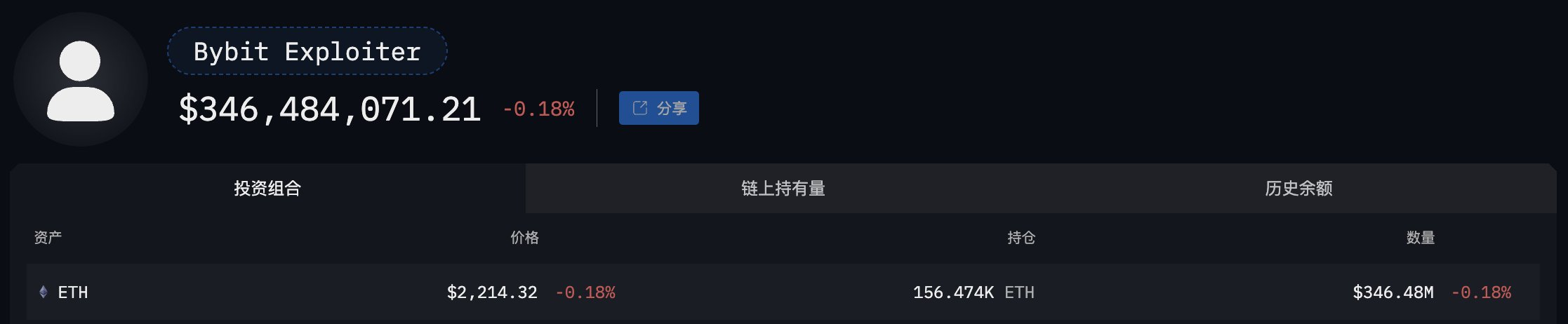

El 1 de marzo, los hackers norcoreanos movieron otros 62,200 ETH, valorados en alrededor de 138 millones de dólares, reduciendo el saldo restante no lavado a 156,500 ETH.

Según el investigador cripto EmberCN, quien ha estado monitoreando las transacciones, el rápido movimiento de fondos sugiere que el proceso de lavado podría completarse en cuestión de días.

“Desde que el hacker reanudó el lavado de dinero ayer a las 3 PM, han lavado 62,200 ETH (valorados en 138 millones de dólares). De los 499,000 ETH robados de Bybit, solo quedan 156,000 ETH (valorados en 346 millones de dólares) sin lavar. En unos tres días más, todo debería estar completamente lavado”, escribió EmberCN en X.

Esto confirma un informe de la firma de inteligencia blockchain TRM Labs, que señaló que los atacantes tenían «un nivel de eficiencia operativa sin precedentes».

Según la firma, el grupo emplea una estrategia compleja de lavado, utilizando monederos intermediarios, exchanges descentralizados y puentes cross-chain para disfrazar el movimiento de fondos. Estas tácticas hacen que sea cada vez más difícil para los investigadores rastrear y recuperar los ETH robados.

Mientras tanto, las autoridades también han tomado nota. El 27 de febrero, el FBI identificó a un colectivo de hackers afiliado a Corea del Norte conocido como TraderTraitor como el perpetrador del ataque a Bybit.

En respuesta, Bybit ha lanzado un programa de recompensas de 140 millones de dólares para incentivar a las personas que puedan ayudar a rastrear y congelar los activos robados. Hasta ahora, 16 personas han recibido un total combinado de 4,2 millones de dólares por sus contribuciones.

Circle enfrenta críticas por el retraso de su lista negra

Considerando el rápido ritmo de la actividad de lavado, el investigador on-chain ZachXBT ha criticado a Circle por su respuesta tardía al incluir en la lista negra los monederos controlados por los hackers.

Él señaló que la compañía tardó más de 24 horas en actuar, dando a los atacantes tiempo suficiente para mover los activos fuera de su alcance.

ZachXBT también destacó incidentes pasados donde Circle supuestamente no congeló fondos ilícitos de manera oportuna, haciendo referencia a importantes brechas cripto como los hacks de Ledger y Nomad Bridge.

Argumentó que Circle, como un emisor clave de stablecoins, debería adoptar una postura más agresiva para bloquear fondos robados en lugar de depender únicamente de las directivas de las fuerzas del orden.

El CEO de Circle, Jeremy Allaire, defendió la posición de la compañía, desestimando las acusaciones de negligencia. Afirmó que Circle solo responde a solicitudes directas de las autoridades.

“Compartiremos una publicación sobre cómo respondemos inmediatamente a las fuerzas del orden y no nos adelantamos a la ley con nuestra propia inteligencia de mercado. No creo que el mercado o los usuarios se beneficien si una empresa privada toma sus propias decisiones para incautar fondos sin una solicitud directa de las fuerzas del orden”, añadió Allaire en X.

Sin embargo, ZachXBT respondió que esperar la autorización legal crea retrasos innecesarios, permitiendo a los hackers ejecutar sus esquemas de lavado antes de que se tomen medidas.

“Un ataque en curso que impacta a todo el ecosistema solo tiene minutos para una lista negra. Sabes esto y luego esperas una orden judicial de las fuerzas del orden que toma varios días en el mejor de los casos. Tu equipo inventó completamente esta política interna y no es requerida por la ley”, afirmó ZachXBT.

La experta en seguridad Taylor Monahan hizo eco de estas preocupaciones, describiendo el manejo de Circle de tales incidentes como ineficiente. También señaló que los retrasos en incluir en la lista negra los fondos robados aumentan la probabilidad de que los activos se vuelvan imposibles de rastrear.

“Tienes una función de lista negra porque tienes que tenerla. Madura y úsala. Congela fondos criminales, establece controles y equilibrios, crea caminos accesibles de recurso si resulta ser incorrecto y arréglalo rápidamente. Esto es muy simple”, dijo Monahan.

Además, señaló que las víctimas de congelaciones erróneas a menudo enfrentan largas batallas legales para recuperar sus fondos debido a las rígidas políticas de Circle.