El equipo de Alpha Finance Lab publicó un post mortem del exploit ocurrido ayer, así como una actualización de la investigación en curso.

Ayer, la creciente plataforma de Finanzas Descentralizadas (DeFi), CREAM, experimentó un exploit que resultó en un hacker que huyó con 37.5 millones de dólares.

El exploit involucró otro proyecto DeFi, Alpha Finance Lab. Alpha publicó un post mortem explicando exactamente cómo el hacker pudo usar el exploit.

Además, el equipo ALPHA señaló que los fondos de los usuarios permanecen seguros. Se apresuraron a solucionar el problema y suspender el uso del producto en cuestión en espera de una investigación.

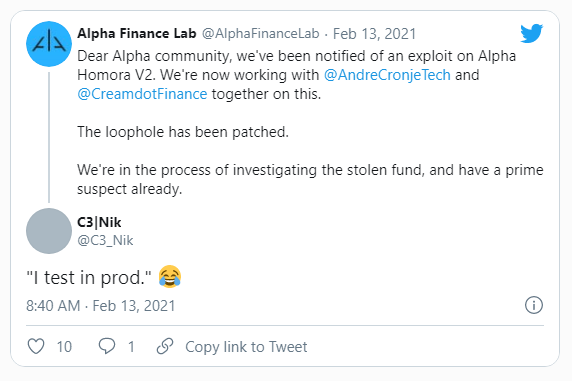

También declararon que se está llevando a cabo una investigación que involucra al equipo de CREAM Finance y al desarrollador de Yearn Finance, Andre Cronje. El esfuerzo conjunto tiene como objetivo encontrar una solución para el exploit, así como identificar al atacante.

El post mortem de Alpha

Según el post mortem, el exploit involucró a dos productos específicos de las plataformas. Estos fueron el Iron Bank de CREAM Finance y el recientemente lanzado Alpha Homora V2.

En nueve transacciones, el hacker creó una serie de préstamos de HomoraBankV2, depositando los fondos prestados en el Iron Bank de CREAM.

Estos préstamos hicieron uso de un “hechizo maligno” (similar a una “estrategia” en un Yearn Vault), para llamar a un pool común sUSD que existe a nivel de contrato en HomoraBankV2.

El post mortem señala que el equipo ALPHA colocó el pool común de sUSD en el contrato de HomoraBankV2 en preparación para un próximo lanzamiento. La información sobre este contrato no estaba disponible públicamente ni es accesible a través de la interfaz de usuario.

Esto sugiere que el pirata informático poseía cierto grado de conocimiento interno para llevar a cabo el ataque.

El futuro de los “Test in Prod”

Si bien los fondos de los usuarios permanecen seguros en este caso (con la deuda entre HomoraBankV2 y el Iron Bank), se han hecho preguntas sobre varios enfoques adoptados por el equipo de ALPHA.

En primer lugar, los críticos del enfoque del test “en producción” para el desarrollo de DeFi, renovaron los pedidos de tests adecuados antes de que los equipos lo lancen al público. Esto evita daños a la imagen del espacio y promueve un desarrollo seguro, dicen.

Además, dado que el equipo de ALPHA ya enfrenta acusaciones de centralización, incluso la sospecha de que podría estar involucrado un infiltrado es preocupante.

Pase lo que pase en los próximos días, es probable que el exploit suponga un revés para un proyecto que experimentó un aumento de popularidad el mes pasado.