El Dr. Ben Goertzel, CEO de la Artificial Superintelligence Alliance (ASI), dijo a BeInCrypto que su equipo puede recrear los circuitos de ataque cuántico que Google Quantum AI construyó pero que se negó a publicar. Advirtió que si su organización puede hacerlo, los Estados-Nación ya también son capaces.

El documento técnico de Google del 30 de marzo mostró que se pueden construir dos circuitos funcionales que implementan el algoritmo de Shor para romper la criptografía de curva elíptica de 256 bits con menos de 500,000 qubits físicos. El equipo decidió no publicar el código, sino publicar una prueba de conocimiento cero. Goertzel dijo a BeInCrypto que esa decisión no cambia nada.

“Mantener en secreto las capacidades solo te da, como mucho, una ventana muy corta”

Google presentó su decisión de no publicar los circuitos como una divulgación responsable. La publicación oficial la describió como una salida deliberada de la práctica histórica del equipo de ser totalmente transparentes, motivada por el posible mal uso.

La industria cripto debatió en gran parte si esto era coherente con su principio fundador de «no confíes, verifica». Goertzel no compartió esa preocupación. Le dijo a BeInCrypto que el secretismo es irrelevante en la práctica.

“Estamos seguros de que podríamos recrear el «circuito secreto» que Google encontró usando nuestra propia experiencia y cómputo razonable, y si nosotros podemos hacerlo, el gobierno chino y otros actores bien financiados también pueden. Mantener las capacidades en secreto solo te da, como mucho, una ventana de tiempo muy corta”.

Agregó que la ASI Alliance no ha ocultado nada de su propio código por motivos de seguridad, aunque el equipo lo ha discutido internamente. Su postura predeterminada es la apertura.

A su juicio, los beneficios de la revisión descentralizada superan la pequeña reducción de riesgo que da el secretismo cuando la creación paralela es la norma. Reconoció que puede haber excepciones. Si algo representa un peligro específico, grave y a corto plazo, el equipo lo retendría.

Pero según su opinión, el circuito de Google no cumple este criterio, porque el conocimiento para construirlo ya es accesible para actores capacitados.

El problema del 41%

El documento técnico de Google modela lo que llama un «ataque al gastar». Una computadora cuántica podría preparar parte del cálculo antes y después romper una transacción de Bitcoin (BTC) en unos nueve minutos una vez que se expone la clave pública.

Como la confirmación promedio de un bloque en Bitcoin tarda 10 minutos, el atacante tiene una probabilidad de aproximadamente 41% de ejecutarlo primero.

El documento también estima que aproximadamente 6,9 millones de BTC están en monederos cuyas claves públicas se han expuesto de alguna forma.

Eso incluye unos 1,7 millones de BTC de los primeros años de la red, además de fondos afectados por la reutilización de direcciones y la actualización Taproot de Bitcoin, que hace que las claves públicas sean visibles por defecto.

Goertzel dijo a BeInCrypto que una tasa de ataque de 41% no es un riesgo marginal. Es un fallo estructural.

“Cualquier tasa de éxito de ataque por encima de los dígitos simples es profundamente problemática para una blockchain pensada como reserva de valor. Una vez que los actores racionales creen que existe una probabilidad significativa de que una transacción pueda revertirse o una dirección vaciarse durante la ventana de confirmación, las garantías de juego teórico que sustentan el modelo de seguridad de Bitcoin colapsan. Con 41%, ya superaste el umbral”.

Destacó que el hardware para ejecutar este tipo de ataque aún no existe. Pero la prueba matemática está completa y Google puso como fecha límite 2029 para que la industria migre a la criptografía post-cuántica (PQC).

Actualmente, Bitcoin no tiene una hoja de ruta coordinada para cumplir con esa fecha límite.

La Artificial Superintelligence Alliance dice que fue creada para esto

Mientras gran parte de la industria debatía las implicaciones, Goertzel dijo a BeInCrypto que su equipo vio venir esto hace años. Previamente alertó que una inteligencia artificial general (AGI) a nivel humano podría llegar alrededor de 2027 o 2028.

La línea de tiempo cuántica de Google pone a ambos avances en ruta de colisión, y Goertzel contó que la ASI Alliance diseñó su infraestructura precisamente para esa convergencia.

“La convergencia de AGI y computación cuántica es muy real, pero presentarla solo como una «amenaza» deja fuera la otra mitad de la situación. En la ASI Alliance diseñamos ASI:Chain desde cero para que sea orientada hacia lo cuántico, no solo resistente a lo cuántico sino aprovechando lo cuántico… Así que para nosotros, que la computación cuántica llegue junto a la AGI es una ventaja, no un defecto”.

ASI:Chain, la blockchain de Capa 1 que la Alianza está desarrollando, usa MeTTa como su lenguaje de smart contracts en lugar de Solidity. Según Goertzel, MeTTa incluye sistemas tipo cuántico, y el equipo ha desarrollado versiones cuánticas de los algoritmos principales Hyperon AGI que cubren asignación de atención, lógica probabilística y aprendizaje evolutivo.

La capa de cifrado es modular. Los algoritmos criptográficos seguros para la computación cuántica, incluyendo esquemas basados en retícula y en hash, pueden integrarse sin rediseñar la blockchain ni necesitar un hard fork.

El costo es el sobrecargo computacional, que Goertzel calificó como un verdadero reto de ingeniería pero no un problema de arquitectura. La Artificial Superintelligence Alliance (FET) se formó a través de una fusión de tokens de SingularityNET, Fetch.ai, Ocean Protocol y CUDOS.

Ocean Protocol después salió de la fusión, una decisión que después desencadenó acciones legales en medio de acusaciones de robo de tokens.

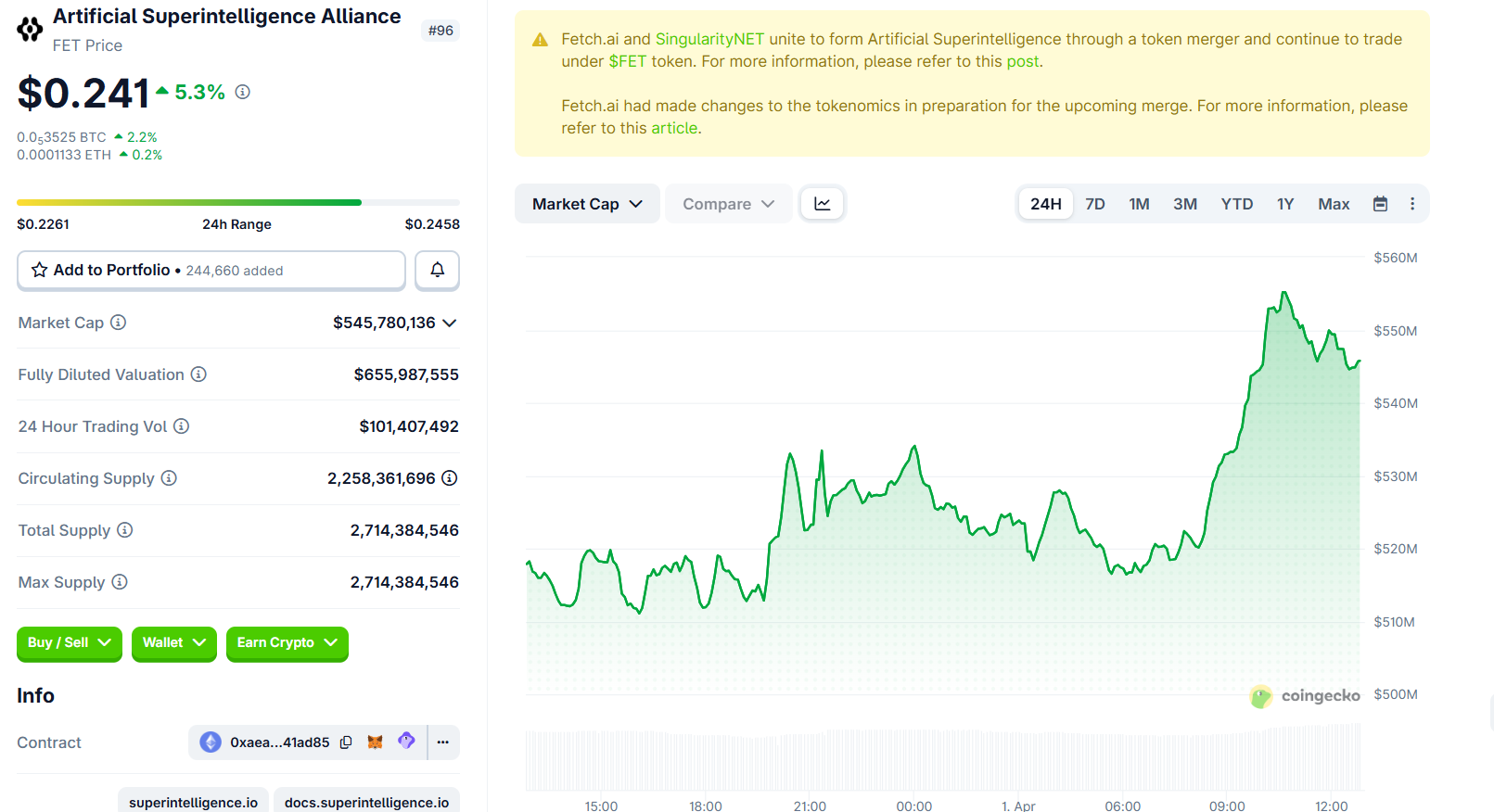

Su token, FET, actualmente se negocia cerca de 0.241 dólares, un aumento de más del 5% en las últimas 24 horas.

“Un precedente catastrófico para los derechos de propiedad digital”

El whitepaper de Google señaló cerca de 1,7 millones de BTC en monederos Pay-to-Public-Key (P2PK) de la era Satoshi que exponen permanentemente sus llaves públicas.

Estos tokens no pueden migrarse. Sus dueños ya no están o no se pueden localizar. El documento propuso un marco de “rescate digital” que podría dar a los gobiernos la autoridad legal para usar computadoras cuánticas y recuperar monedas inactivas.

Goertzel rechazó esta idea.

“Por principio, no—dar a los gobiernos una vía legal para acceder a monederos privados establece un precedente catastrófico para los derechos de propiedad digital. Todo el valor de las criptomonedas se basa en la idea de que tus llaves son tus monedas. Si permites que un actor suficientemente potente pueda legalmente tomar monedas cuyos dueños están ausentes, se mina la base de todo”.

Reconoció que esos BTC, en algún momento, serán recuperados por alguien. La duda es si habrá un marco legal que regule el proceso o si será un descontrol total. Prefiere dejar los tokens inactivos sin tocar, por principio, permitiendo que el ecosistema tenga en cuenta su eventual vulnerabilidad.

El cofundador de Binance, Changpeng Zhao (CZ), dio una visión diferente y sugirió que si los BTC de Satoshi Nakamoto no se mueven en cierto tiempo, la comunidad podría considerar bloquear o quemar esas direcciones antes de que lleguen los hackers.

Añadió que identificar todas las direcciones de Satoshi sin confundirlas con las de otros holders tempranos sería un reto en sí mismo.

La carrera ya ha comenzado

El inversor de riesgo Chamath Palihapitiya calificó el informe de Google como “bastante razonable” y pidió a la comunidad cripto organizar una hoja de ruta para resistir la computación cuántica en los próximos años.

CZ dijo que las criptomonedas sobrevivirán a la era cuántica, pero advirtió que coordinar actualizaciones en redes descentralizadas generará debates, forks y posiblemente nuevos errores de seguridad.

La postura de Goertzel es aún más directa. Dijo a BeInCrypto que los proyectos que sobrevivan serán los que ya llevan años preparando su ingeniería para la computación cuántica. Los que empiecen después de que los primeros tokens sean vulnerados no lo lograrán.

Con este panorama, su consejo para los holders minoristas es práctico: mover sus holdings a direcciones con los formatos de llaves más recientes disponibles.

Para Bitcoin, eso significa usar direcciones SegWit nativas (bech32) donde la llave pública queda oculta hasta el momento de gastar. Se recomienda no reutilizar direcciones. Para Ethereum (ETH), la vulnerabilidad es más de fondo y las opciones a nivel individual siguen siendo limitadas.

Cuando se le preguntó si la amenaza cuántica destruye por completo la tesis de la descentralización, Goertzel dijo a BeInCrypto que no es así.

Pero sí eleva mucho los riesgos. Si un actor centralizado logra acceder a BTC inactivos y se apodera de cientos de miles de millones de dólares en activos, eso sería una fuerza de centralización enorme. Sin embargo, la tesis nunca supuso que la criptografía tradicional duraría para siempre.

“La tesis de la descentralización sobrevive si los proyectos descentralizados superan a los centralizados en la transición cuántica. Eso es exactamente lo que pensamos lograr”.

El estudio de Google, junto con otra investigación de Caltech y Oratomic que muestra que el algoritmo de Shor puede ejecutarse a escala criptográfica con 10,000 qubits, sugiere que la ventana de preparación es más corta de lo que muchos pensaban.

Goertzel afirma que su equipo ya está adelantado en ese proceso. El resto de la industria ahora corre para ponerse al día.